По данным Т-Банк Бизнеса, почти половина компаний малого и среднего бизнеса рискуют стать жертвой кибермошенников. В статье рассказываем, что такое кибербезопасность, чем рискует бизнес и как защититься.

Чем кибербезопасность отличается от информационной безопасности

Информационная безопасность касается защиты любой информации бизнеса — электронной или на бумаге. Например, в офис компании пришел посторонний человек и украл из шкафа папку с документами или сотрудник выложил в соцсетях скрин переписки из рабочего чата. Это могут быть не только закрытые данные о клиентах или партнерах, но и любые сведения, которые могут каким-то образом навредить компании. За то, чтобы избежать утечки информации в компании, отвечают сотрудники информационной безопасности.

Кибербезопасность — более узкое понятие, это вид информационной безопасности. Сюда входит защита технических систем от кражи, взлома или блокировки электронных данных. Пример кибератак: злоумышленник взломал доступ к видеокамерам склада или же бухгалтер открыл подозрительное письмо, нажал ссылку — и все компьютеры в офисе теперь заблокированы.

Чем опасны кибератаки для бизнеса

У кибератак могут быть разные цели:

- украсть данные о клиентах, сделках, партнерах;

- остановить работу сервиса, компании;

- вымогать или украсть деньги;

- нанести репутационный ущерб;

- получить доступ к данным третьих лиц.

Утечка данных. Цель атак — получить доступ или базу данных и использовать их для дальнейших махинаций. Например, через компьютер сотрудника получить доступ в базу клиентов и скачать информацию о сделках.

Тут важно разграничить, что исполнитель кибератаки не всегда является ее заказчиком. Так, украсть данные о сделках, клиентах и партнерах могут исполнители-хакеры по заказу конкурента. Хакеры передают данные заказчику кибератаки, и он уже использует их в своих целях.

Остановка работы сервиса. В результате атаки сайт или приложение бизнеса перестает работать. Остановка работы может быть частичной или полной. К примеру, человек может открыть сайт интернет-магазина, а заказать товар уже не получится. Опасность для бизнеса в том, что с остановкой сервиса встает и работа бизнеса: пользователи не могут воспользоваться услугой, прекращаются продажи и логистика.

Вымогательство. Злоумышленники блокируют сайты, компьютеры и просят бизнес заплатить за разблокировку.

Репутационный ущерб. Его суть — украсть и опубликовать данные компании, чтобы испортить отношение к ней клиентов и партнеров. Скорее такая угроза актуальна для госкорпораций и крупного бизнеса с многомиллионной аудиторией.

Доступ к данным третьих лиц. В этом случае атакованный бизнес становится посредником. Мошенникам важны доступы к системам других компаний. Пример: атака на производителя программного обеспечения. Злоумышленники заражают вирусом программу, чтобы получить доступы к компаниям, которые установят эту программу.

Какой бизнес в зоне риска

Стать жертвой кибератаки может любой бизнес. Часто в медиа освещают утечку данных в крупных компаниях, и кажется, что малый бизнес где-то в регионе попросту не интересен мошенникам. На деле это не всегда так.

Есть схемы мошенничества, когда компания становится посредником — через ее сайты и системы взламывают доступы к более крупным бизнесам. Если атака раскрывается, под удар попадает и компания-посредник, которая, по сути, такая же жертва киберпреступников.

Другой пример: компания производит станки для крупного федерального холдинга. Кто-то хочет навредить холдингу, и его задача — остановить производство станков. Злоумышленники атакуют производителя, в результате холдинг не получает оборудование вовремя и несет убытки.

Малый бизнес интересен тем, что он менее защищен, чем крупный. У малых компаний и предпринимателей часто нет отдельных сотрудников, кто следит за кибербезопасностью, а из программ защиты установлен максимум антивирус. При этом на счетах малого бизнеса больше денег, чем у физлиц, вдобавок есть данные других компаний, которые можно атаковать по цепочке.

Еще малый бизнес часто попадает и под нецелевые атаки, когда злоумышленники пытаются взломать сразу несколько случайных ресурсов. После атаки они изучают, что именно удалось сломать и какую выгоду из этого можно извлечь.

Получается, кибератакам скорее подвержен тот, кто меньше защищен, масштаб компании не так принципиален. Подробнее о том, что увеличивает риск кибератаки для малого бизнеса, мы рассказали в отдельной статье.

Советы из книг: как продвигать продукт и растить продажи

Какие виды кибератак встречаются чаще

Наиболее популярные типы атак, которым подвержены компании:

- DoS- и DDoS-атаки;

- шифровальщики, или программы-вымогатели;

- атака на цепочку поставок;

- фишинг;

- спуфинг;

- атаки Man-in-the-Middle.

Мы не будем углубляться, как технически работают конкретные атаки, но расскажем, для чего их используют и как от них защититься.

DoS- и DDoS-атаки. Это самый частый тип атак. Их задача — вывести из строя электронную инфраструктуру бизнеса. Например, заблокировать работу с интернет-заказами. Для этого злоумышленники перегружают сайт запросами, с которыми тот не справляется и перестает работать.

Защититься от DDoS-атак помогают специальные сервисы защиты. К примеру, сервис от Kaspersky, StormWall, Yandex DDoS Protection или DDoS-Guard. Подобрать оптимальный сервис защиты можно, сравнивая предложения на сайтах компаний.

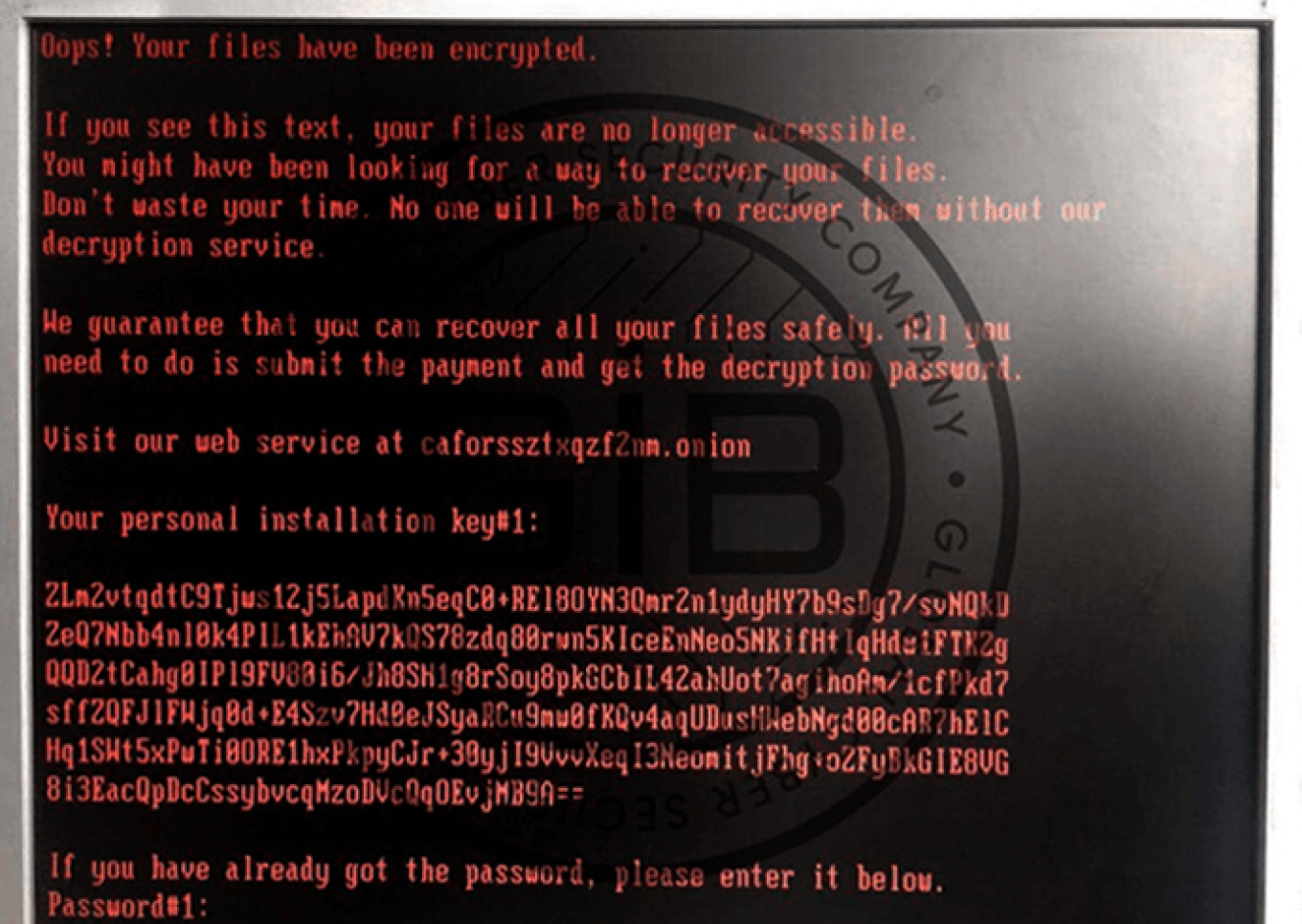

Шифровальщики и программы-вымогатели. Это вирусы и программы, которые блокируют работу техники. За разблокировку мошенники требуют деньги.

Шифровальщик может попасть в системы компании разными способами. Чаще всего это происходит в связке с другой атакой. Например, через электронные письма — фишинг — или установку заведомо зараженной программы, то есть вредоносного ПО.

Если шифровальщик уже попал в системы и запущен, защититься от него сложно. Но можно заранее принять меры, чтобы не потерять данные и восстановить их на «чистых» компьютерах. Например, чаще делать резервные копии баз данных и сайтов и следить, не сделаны ли копии с уже зараженной инфраструктуры. За это в компании может отвечать системный администратор.

Атака на цепочку поставок. Задача атаки — проникнуть в инфраструктуру конечной компании-жертвы, а дальше цели могут быть разные: вымогательство, кража данных или блокировка систем.

Один из примеров — установка зараженного программного обеспечения. Бывает, что производитель ПО не замечает, что в его сеть проникли хакеры и заразили код программы вирусом. Либо же атаке подвергается подрядчик, с которым работает компания, например установщик CRM.

Полностью защититься от этого способа атаки сложно. Снизить риски помогут две меры:

- внимательно выбирать подрядчиков: узнавать, как подрядчик защищает свои системы от кибератак;

- контролировать и ограничивать доступ подрядчиков к системам бизнеса.

Дополнительно можно предусмотреть в договоре с подрядчиком штраф в случае кибератаки по его вине.

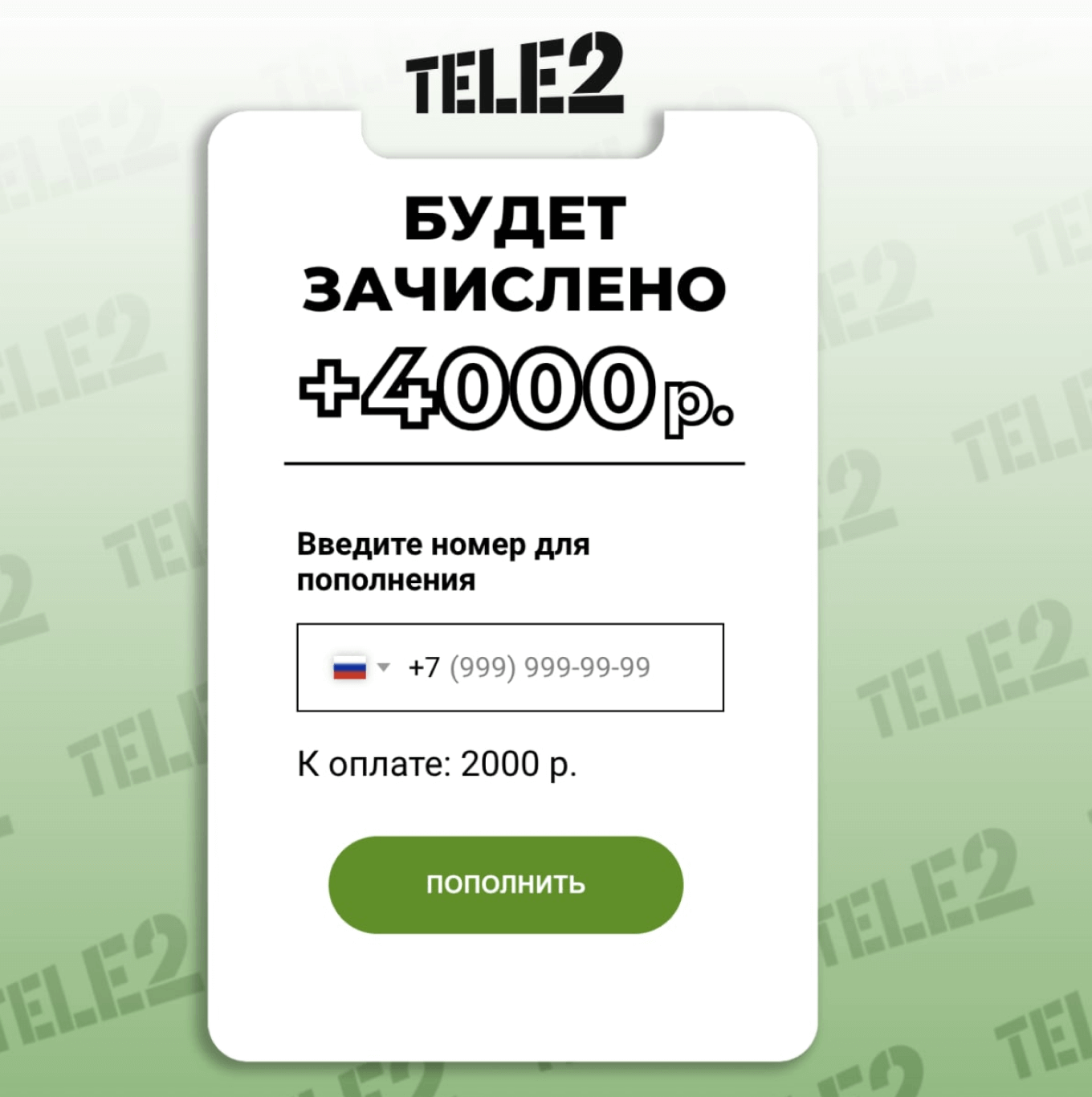

Фишинг. Цель атаки — заражение инфраструктуры бизнеса и кража данных сотрудников. К примеру, логинов и паролей к внутренним системам компании, банковским кабинетам. Приходит такая атака чаще всего в виде email-рассылки, СМС. Хакеры маскируются под известные сервисы и от их имени предлагают пройти по ссылке, зарегистрироваться, ввести логин и пароль, перевести деньги.

К примеру, по каким-то причинам из App Store или Google Play пропадает приложение банка. Мошенники создают копию, которая внешне выглядит практически так же, делают рассылку о том, что приложение вернулось и его можно установить. Пользователь устанавливает фейковое приложение, вводит пароль и логин в личном кабинете, а параллельно злоумышленники получают доступ в настоящий кабинет клиента и крадут деньги.

Другой пример: бухгалтер открывает письмо якобы от знакомого сервиса, которым пользуется компания. Нажимает в письме на кнопку, компьютер гаснет — системы зашифрованы, и мошенники требуют выкуп за разблокировку. В этом примере сразу два типа атаки: фишинг и шифровальщик.

Чтобы фишинг сработал, нужно выполнить какое-то действие: нажать кнопку, перейти по ссылке, скачать и запустить файл. Если человек просто откроет письмо, скорее всего, ничего страшного не произойдет.

Есть специальные сервисы для защиты от фишинга, но они не дают стопроцентной защиты. Эффективнее всего защититься от атаки поможет обучение сотрудников. Например, в компании можно провести вебинар или лекцию с приглашенным экспертом по кибербезопасности, подготовить памятки по тому, как отличить письма мошенников от писем партнеров. Объясните сотрудникам, к кому в компании они могут обратиться с вопросом, если увидят подозрительное письмо, ссылку или сайт.

Еще можно найти решения для частичной защиты почтовых ящиков. К примеру, так называемая сервис-песочница, которая проверяет все файлы и ссылки из писем, которые приходят на почту. Но у мошенников есть механизмы обхода таких песочниц: например, вирус или вредоносный файл в письме активируются не сразу, а спустя какое-то время, когда письмо наверняка пройдет фильтр песочницы.

Спуфинг. Цель атаки — получить доступ к данным. Под спуфингом понимают попытку мошенников заставить жертву выдать конфиденциальную информацию. Например, мошенник звонит от имени банка и просит продиктовать данные карты или же представляется подрядчиком и просит данные для входа в CRM. Атака может быть в разном формате и ограничена лишь фантазией мошенников.

Эта атака похожа на фишинг тем, что тоже построена скорее на психологических уловках и на обмане, поэтому технических средств защиты от нее нет. Только обучение сотрудников.

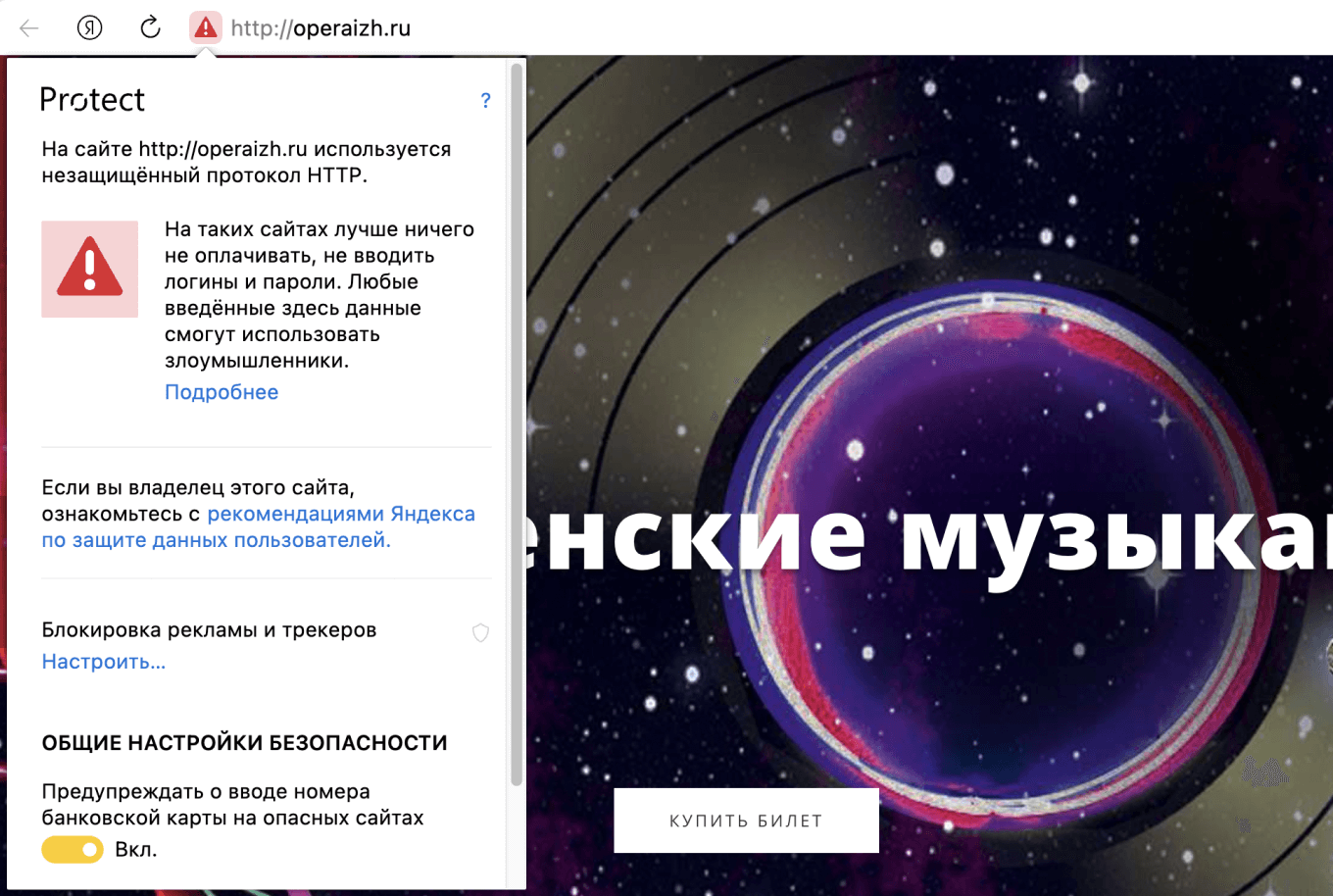

Атака Man-in-The-Middle. Цель атаки — перехватить данные. Затем их могут передать третьим лицам или изменить. К примеру, заменять адреса доставки, данные карт, реквизитов. Предположим, бизнес условно хочет отправить деньги на счет ООО «Ромашка», мошенники перехватывают перевод, меняют реквизиты, и деньги уходят ООО «Рога и копыта».

Другой пример: сотрудник компании пришел поработать в кафе. Там он зашел с рабочего ноутбука в CRM или банковский кабинет компании. Сеть этого кафе под атакой мошенников, и они получают данные учетных записей всех гостей, кто пользуется вайфаем. С этими данными мошенники могут зайти в аккаунты бизнеса.

Для защиты от этого типа атак бизнесу стоит работать с защищенным VPN. Настроить его поможет специалист по кибербезопасности. Если VPN нет, а сотрудник работает в общественных местах и подключается к локальному вайфаю, лучше это делать с 4G-модемом. Также стоит избегать сайтов с незащищенным трафиком. Понять, что сайт не защищен, можно по отметке в браузере или адресу в ссылке — http:// вместо защищенного https://.

Как бизнесу защититься от кибератак

Одного верного способа защититься от всех атак киберпреступников нет. Есть комплекс мер, который позволит минимизировать риски.

Установка программ для защиты от кибератак. Это не только антивирусные программы, но и расширенные сервисы по защите бизнеса от конкретного типа атак. Такие программы предлагают Kaspersky, Positive Technologies и другие сервисы в сфере киберзащиты.

Аудит технических и электронных систем компании. Проводить аудит стоит как минимум каждый год, даже если в компании есть специалист по кибербезопасности. Иногда для экономии бизнес может привлекать к задачам кибербезопасности системного администратора или разработчика. Но у таких специалистов может не быть нужной компетенции и опыта работы с кибератаками. В случае реальной угрозы такой сотрудник вряд ли поможет.

Для аудита лучше приглашать третью независимую сторону, которая проверит степень защиты бизнеса и предложит рекомендацию по улучшению.

«Стоимость аудита или услуг по обеспечению кибербезопасности бизнеса зависит от масштабов бизнеса, сложности его инфраструктуры, сферы работы.

Можно нанять специалиста кибербезопасности в штат или договориться о сотрудничестве на аутсорсе. В среднем в 2022 году услуги такого специалиста обходились от 150 000 ₽ в месяц. Верхняя планка — 400 000 ₽ и выше, в зависимости от его навыков и специализации».

Антон Крюков

Руководитель направления комплаенс-менеджмента Т-Банк

Использование лицензированного программного обеспечения. Бывает, компания покупает лишь несколько лицензированных программ, на которых завязана работа бизнеса. При этом сотрудники могут устанавливать на рабочие компьютеры и ноутбуки дополнительные сервисы, например скачивать редакторы для работы с файлами. Важно донести команде важность работы только с лицензированными программами и рассказать сотрудникам, к кому они могут обратиться, если хотят установить дополнительный софт на компьютер.

Обучение сотрудников. Не стоит проводить обучение для галочки. Скинуть статью о кибербезопасности в чат или отправить рассылку с рекомендациями — не самый эффективный путь. Пригласите стороннего специалиста, который проведет лекцию или курс по кибербезопасности, а после устройте небольшое тестирование, чтобы убедиться, что команда запомнила основные рекомендации.

Юридическая защита в сфере кибератак работает слабо. Найти конечных исполнителей атак и доказать их вину практически невозможно, потому что часто хакеры атакуют из других стран. Например, компания может предусмотреть штрафы в договоре с подрядчиком, если по его вине бизнес подвергнется кибератаке. Однако ущерб от атаки может быть куда серьезнее штрафа, вплоть до приостановки работы бизнеса из-за технических проблем.

Что помогает вам избегать атаки мошенников?